谷歌公布了修补不好的Windows 0天漏洞,目前尚未修补

谷歌的Project Zero团队公布了Windows打印后台处理程序API中一个未经正确修补的零日安全漏洞的详细信息,该漏洞可能会被一个坏角色用来执行任意代码。

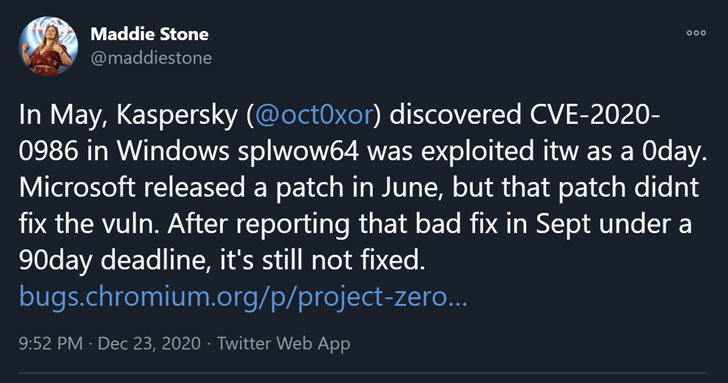

在9月24日微软未能在责任披露后90天内纠正该漏洞后,未修补漏洞的细节被公开披露。

该漏洞最初被追踪为CVE-2020-0986,与GDI打印/打印后台处理程序API(“splwow64.exe”)中的权限提升漏洞有关。2019年12月底,一名与趋势科技零日计划(ZDI)合作的匿名用户向微软报告了该漏洞。

但在大约六个月的时间里都看不到补丁,ZDI最终在今年早些时候的5月19日发布了一条公开咨询,称为“零日”。此后,ZDI在针对一家未具名韩国公司的一场名为“力量坠落行动”的运动中被利用。

“splwow64.exe”是一个Windows核心系统二进制文件,允许32位应用程序与64位Windows系统上的64位打印机后台处理程序服务连接。它实现了一个本地过程调用(LPC)服务器,其他进程可以使用该服务器访问打印功能。

成功利用此漏洞可能会导致攻击者操纵“splwow64.exe”进程的内存,以在内核模式下执行任意代码,最终使用它安装恶意程序;查看、更改或删除数据;或者创建具有完全用户权限的新帐户。

然而,要实现这一点,对手首先必须登录到相关的目标系统。

尽管微软最终在6月份的补丁周二更新中解决了这一缺陷,但谷歌安全团队的新发现显示,该漏洞尚未得到完全修复。

“漏洞仍然存在,只是攻击方法必须改变,”谷歌零号项目研究员玛迪·斯通在一篇评论文章中说。

“最初的问题是一个任意的指针解引用,它允许攻击者控制指向memcpy的src和dest指针,”斯通详细说明。“修复程序只是将指针更改为偏移量,这仍然允许控制memcpy的参数。”

新报告的特权缺陷,被认定为CVE-2020—1700,预计将于2021年1月12日由微软解决,因为“在测试中确定的问题”在十一月承诺最初的修复。

斯通还分享了CVE-2020-17008的概念验证(PoC)利用代码,该代码基于卡巴斯基为CVE-2020-0986发布的PoC

斯通说:“今年发生了太多已知被积极利用的零日被错误或不完全修复的事件”。“当(在野外)零日没有完全修复时,攻击者可以重用他们对漏洞的了解,并利用方法轻松开发新的零日。”